We know a lot about customer processes.

We also know how to fix them.

Vad vi löser

Våra lösningar kan användas för många ändamål. Nedan kan du hitta några av de användningsområden där vi har blivit experter.

Plattform

Automatisera och digitalisera din verksamhet! Sälj, service, ärendehantering, marknad eller support? Med Sweet hanterar du alla företagets delar från samma plattform för att förenkla det dagliga arbetet. Sweet, eller hur?

Optimera och förbättra produktiviteten med lätthet med Sweet CRM. Automatisera dina verksamhetsprocesser

smidigt och enkelt.

Onlineverktyget där du skapar, publicerar och automatiserar digitala formulär på nolltid,

på ett säkert och enkelt sätt.

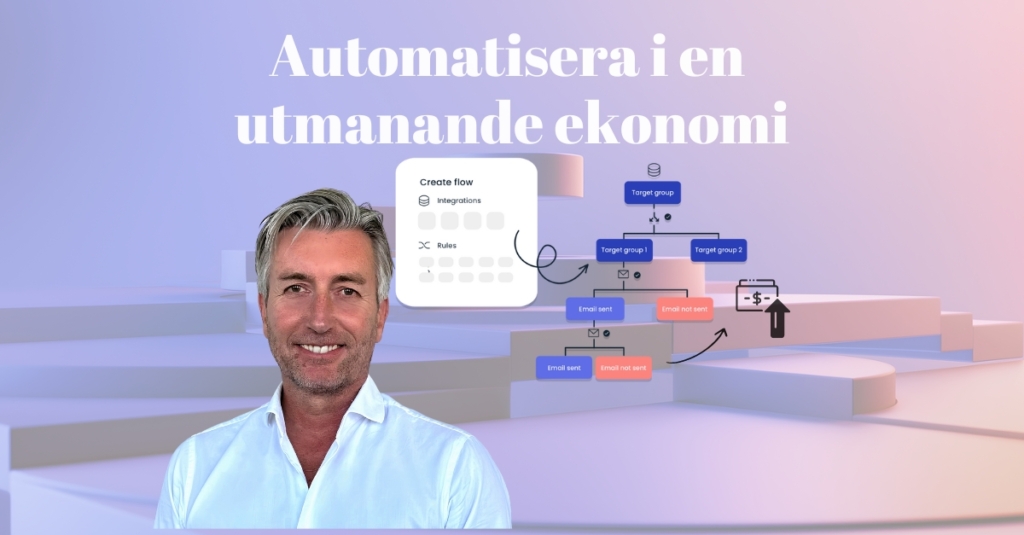

Enkla och kraftfulla automatiseringar för datadrivna beslut och ökad effektivitet, där du bestämmer reglerna.

Mät prestanda och nyckeltal med Sweets lättanvända dashboards för användarvänlig uppföljning.

Några nyheter

Läs de senaste nyheterna från Sweet

Senaste releasen

Se alla releaser

Reach Your

Sweet Spot

Vi är övertygade om att när ditt företag startade, hade du en idé som skulle göra skillnad. Vi tror att den idén fortfarande har stor potential, men med tillväxten har nya utmaningar uppstått. Det är här vi kliver in i bilden.

Genom automatisering av kundprocesser eliminerar vi onödigt krångel. Istället skapar vi en sömlös upplevelse som förbättrar både ditt arbetsflöde och dina kunders upplevelse. Vårt mål är att ge dig alla verktyg du behöver för att nå ”The Sweet Spot,” där alla bitar faller på plats.